Es gibt viele Windows Update Strategien. Fast jedes Unternehmen hat seine eigene. Heute möchte ich euch ein einfaches und zugleich aus meiner Sicht mächtiges Modell als Baukasten, für den Beginn oder Neustart ihrer internen Windows Update Strategie vorstellen.

- Einleitung

- Struktur der Windows Gruppenrichtlinien für Windows Updates

- Ableitung der Windows Update Gruppenrichtlinien auf die IT Update Strategie

- Prozessgesteuerte, strukturierte Übergabe der freigegebenen Updates

- Überwachung der Updateprozesse und Berichtswesen

- Ergebnisse aus der Einführung einer unternehmensweiten Windows Update Strategie

- Zusammenfassung

Einleitung

Größere IT-Abteilungen besitzen oder benötigen meist zwei oder mehr zentrale Windows Update Server mit einer je nach Unternehmensgröße und Ausprägung hohen Anzahl an angehängten Downstream Servern.

Aus der Redundanz- und Risikobetrachtung heraus werden häufig Unterschiede für Entwicklungssysteme und Testsysteme getroffen. Der IT Betrieb ist meist nach Betriebsübergabe einer Software oder eines Systems in einer Produktivumgebung strukturiert.

Jedes der zuvor genannten Systeme hat den Zweck, ein Softwareupdate und ggf. weitere notwendige Parametrisierungen, von Anfang/Beginn an, bis zu einem reibungslosen Betrieb zu testen. Davon abgeleitet ist auch die Notwendigkeit und Dringlichkeit von Updates zu sehen, welche Vollautomatisch, Teilautomatisiert oder sogar manuell durchgeführt werden sollten.

Struktur der Windows Gruppenrichtlinien für Windows Updates

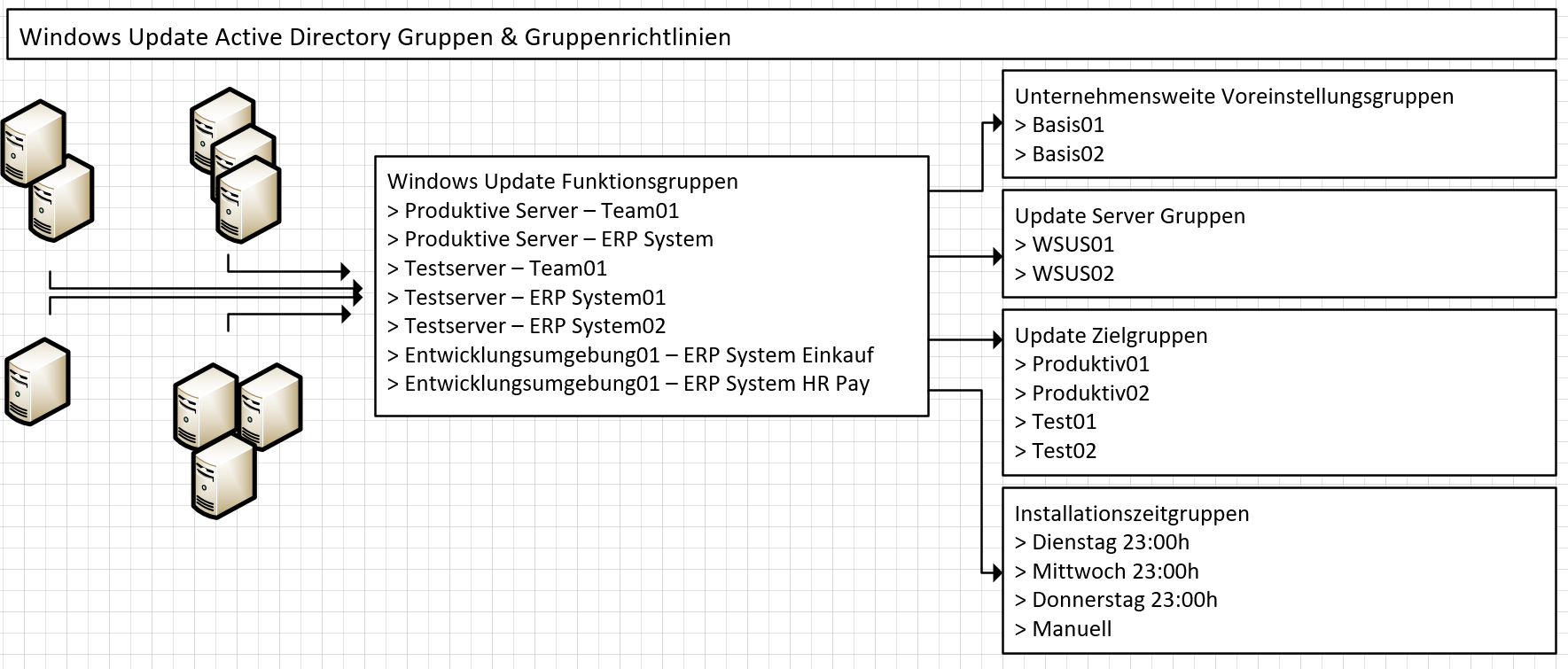

Die wichtigsten Einstellungen der Windows Gruppenrichtlinien können in vielen Unternehmen auf vier Einstellungsgruppen heruntergebrochen werden. Diese sind:

- Unternehmensweite Voreinstellungen

- Windows Update Server

- Update Gruppen

- Installationszeitgruppen

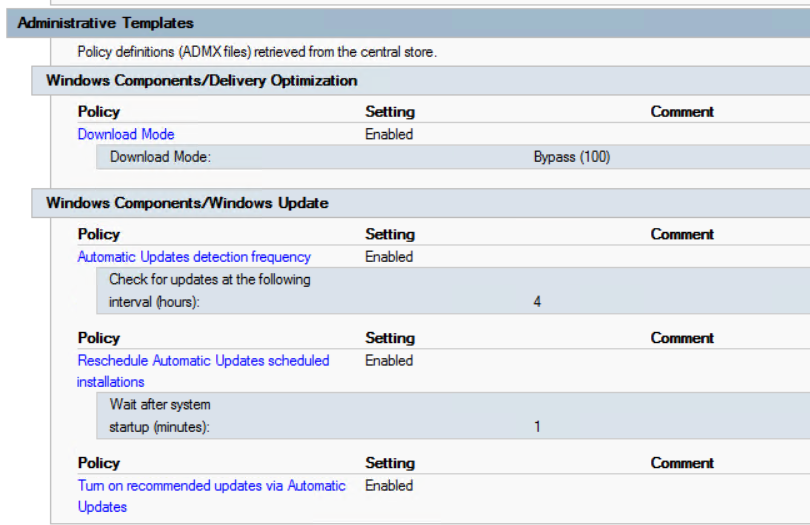

Unternehmensweite Voreinstellungen

Unter den Voreinstellungen versteht man die generellen Einstellungen für Windows Updates und wie damit umgegangen werden soll. So macht es sehr viel Sinn, in diesen Richtlinien den automatischen Serviceneustart, die Startbedingungen als auch die Rechte die zum Starten und Beenden der Dienste notwendig sind, global einzubringen.

Eine Sammlung der geläufigsten unternehmensweiten Windows Update Voreinstellungen:

- Turn on recommended updates via Automatic Updates

- Reschedule Automatic Updates scheduled installations

- Wait after system startup (minutes)

- Do not adjust default option to ‚Install Updates and Shut Down‘ in Shut Down Windows dialog box

- Do not display ‚Install Updates and Shut Down‘ option in Shut Down Windows dialog box

- Re-prompt for restart with scheduled installations

- Wait the following period before prompting again with a scheduled restart (minutes):

- Allow Automatic Updates immediate installation

- Allow non-administrators to receive update notifications

- Automatic Updates detection frequency

- Check for updates at the following interval (hours)

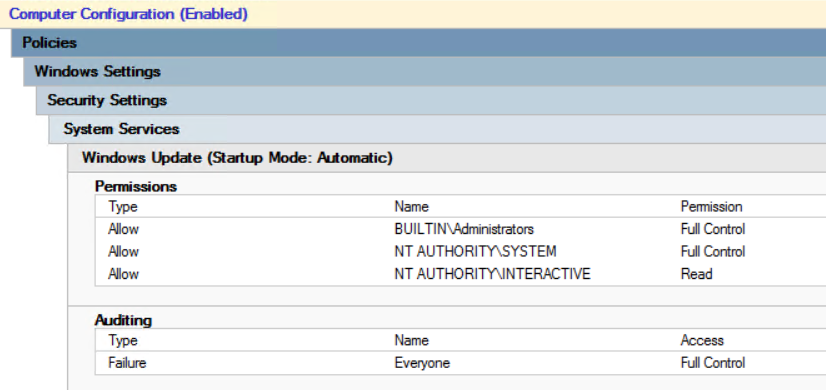

Eine Sammlung der mir geläufigsten unternehmensweiten Windows Diensteinstellungen:

- Windows Update

- Startup Mode – Automatic

- Auditing

- Recovery on Failure

Windows Update Server

Einer der zentralen Punkte der Update Strategie ist die Angabe des Windows Update Servers. Dieser kann je nach Netzwerkarchitektur im nahegelegenen Subnetz, im abgesetzten Standort, zentralen Rechenzentrum oder gar in der Demilitarisierten Zone (DMZ) liegen.

Eine Übersicht der geläufigsten Einstellungen in diesem Bereich sind:

- Specify intranet Microsoft update service location

- Set the intranet update service for detecting updates

- Set the intranet statistics server

- Set the alternate download server:

- Download files with no Url in the metadata if alternate download server is set.

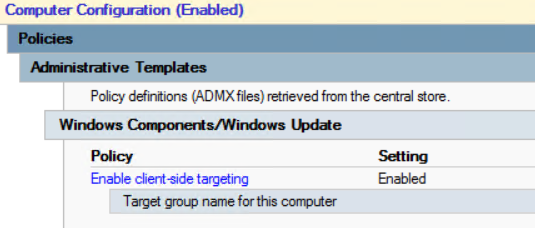

Update Ziel-Gruppe (Target Group)

Die Sinnhaftigkeit dieser Einstellung erschließt sich automatisch, wenn Computer in einem Rollen- oder Servicebasierten Modell zusammengefasst werden.

Eine Sammlung der mir geläufigsten Einstellungen

- Enable client-side targeting

- Target group name for this computer

Installationszeit

Die Installationszeit stellt häufig den Kern der Diskussionen an. Die besten Fragen eines Administrators an den Serviceverantwortlichen lauten meist:

- Wann dürfen Updates Installiert, Server neu gestartet und SLA Konform wieder in den IT Betrieb überführt werden?

- Wie soll mit angemeldeten Benutzern während dieser Zeit bei Endgeräten, Servern und erst recht in Terminalserver Umgebungen umgegangen werden?

Eine Sammlung der mir geläufigsten allgemeinen Einstellungen

- Configure automatic updating:

- The following settings are only required and applicable if 4 is selected.

- Install during automatic maintenance

- Scheduled install day:

- Scheduled install time:

- Every week

- First week of the month

- Second week of the month

- Third week of the month

- Fourth week of the month

- Install updates for other Microsoft products

Eine Sammlung der mir geläufigsten Einstellungen in Bezug auf Terminalserver sind

- Delay Restart for scheduled installations

- Wait the following period before

- proceeding with a scheduled

- restart (minutes):

- No auto-restart with logged on users for scheduled automatic updates installations

- Re-prompt for restart with scheduled installations

Ableitung der Windows Update Gruppenrichtlinien auf die IT Update Strategie

Die im vorhergehenden Punkt dargestellten Gruppenrichtlinien können strukturiert auf die in den IT Abteilungen betreuten und im Unternehmen eingesetzten Systeme heruntergebrochen werden.

Systemverantwortliche & Systemgruppierung

Häufig werden in einer sogenannten „Installed Base“ oder Inventardatenbank alle Computer des Unternehmens mit Ihren Systemverantwortlichen, Ansprechpartnern und Abteilungen, ebenso wie angehängten Systemabhängigkeiten geführt. Diese Datenbank oder Wissensbasis, stellt eine notwendige Liste für den Fragenkatalog zum Umgang mit Updates dar.

Endbenutzergeräte wie PC oder Laptops sind meist wenig Aufwändig und können gut strukturiert werden. Komplexe IT Systeme, wie ein ERP System, mit unterschiedlichen Abteilungen, Datenbanken und Modulen bedeuten häufig auch einen höheren Aufwand bei Einführung einer Updatestrategie.

Das notwendige Ergebnis kann hier einfach formuliert werden:

- Wer muss bei einem notwendigen Update informiert werden?

- Welche Abteilungen und Subsysteme müssen involviert werden?

- Wann müssen welche Tests und Ergebnisse durchgeführt und Vorgelegt/Bestätigt werden, um einen Update-Prozess zu unterstützen.

DEVelopement, TESTing und Produktiv Systeme

Eine klare Namensgebung der Systeme, hilft bei der Unterscheidung der Wichtigkeit eines Systems. Ist dies aus der Namensbegebung nicht klar erkennbar, so sollten die Informationen aus den Details der der Inventardatenbank entnommen werden können.

Die hier zugrundeliegende und meist notwendige Aufteilung hilft zum einen den Fachabteilungen bei der Softwarewartung und Prüfung, als auch bei der klaren Formulierung und Zuweisung der Updateprozesse.

Windows Update Server, Zuständigkeiten und IT Zonen

Abhängig von der Unternehmensgröße und Struktur, können unterschiedliche Update Server, angehängte Downstream Server als auch Zuständigkeiten die Einstellungen beeinflussen.

Viele dezentral organisierte IT Abteilungen verwenden dabei häufig dedizierte Target-Gruppen für Ihre Systeme. Sie sind auch diejenigen, welche die notwendigen Tests durchführen und so den Produktivbetrieb eines Windows Updates bestätigen können. Zentral oder Funktional organisierte Teams können häufig Ihre Aufwände und somit die Systeme in wenige Gruppen unterteilen.

Installationszeitpunkte

Durch unterschiedlich definierte Installationszeitpunkte können Service Level Agreements SLAs abgebildet werden. Hierbei können Kernzeiten abgebildet, oder Benutzerinaktive Zeiten entgegenwirkend die Installationszeitpunkte realisiert werden.

Nicht zugeordnete Systeme

Kernpunkt dieser Systemgruppe liegt in der Verallgemeinerung einer einheitlich vorgegebenen und meist aus der Auditperspektive gewählten Update Strategie zugrunde. Hiermit kann sichergestellt werden, dass wenn Systemverantwortliche keine klare Vorgabe oder Strategie für Ihre Systeme wählen, diese automatisch in eine Unternehmenskonforme Strategie fallen.

Damit wird sichergestellt, dass im Fall einer allgemeinen und/oder temporären Behandlung, immer noch Updates durchgeführt werden. Dadurch werden Sicherheitslücken verhindert und zugleich kein zusätzliches Unternehmensrisiko adressiert.

Persönliche Erfahrung als Notiz: Auditoren stehen darauf, Prozess- und Dokumentationslücken zu finden. Mit diesem Punkt wird einem möglichen Risiko entgegengewirkt, was meist in Audits sehr positiv aufgenommen wird.

Gesamtergebnis: Active Directory Gruppenstruktur für Windows Update Strategie

Aus den zuvor in diesem Kapitel erstellten Gruppen und Optionen an Systemen, lässt sich je nach Unternehmensgröße und den Anforderungen, nun eine passende Update Strategie ableiten.

Mithilfe der Active Directory können so nun die passenden Gruppenrichtlinien erstellt und zugewiesen werden.

Exemplarisch ein vereinfachtes Beispiel:

| Server | Funktion | Gruppen |

| SEGD372684 | SAP Entwicklungsystem | res_WU_base1 + res_WU_SVR1 res_WU_TargetDev + res_WU_Install9 |

| SEGT372684 | SAP Benutzer Testserver | res_WU_base1 + res_WU_SVR1 res_WU_TargetTest + res_WU_Install2 |

| SEGP3726841 | SAP Produktivsystem Einkauf1 | res_WU_base1 + res_WU_SVR2 res_WU_TargetProd + res_WU_Install0 |

| SEGP3726842 | SAP Produktivsystem Einkauf2 | res_WU_base1 + res_WU_SVR2 res_WU_TargetProd + res_WU_Install2 |

| SEGP3726843 | SAP Produktivsystem Einkauf3 | res_WU_base1 + res_WU_SVR2 res_WU_TargetProd + res_WU_Install4 |

| Active Directory Gruppen | Ermittelte / Zugewiesene Einstellungen | Beschreibung |

| res_WU_base1 | – Automatischer Dienstneustart – Updateprüfung alle 22 Stunden | Stellt sicher, dass die Windows Update Dienste aktiv sind |

| res_WU_SVR1 | – WUServer: https://server1.domain.com | Update Server für DEV und Testsysteme |

| res_WU_SVR2 | – WUServer: https://server2.domain.com | Downstream Update Server für Produktivsysteme mit dedizierter ProdAdminRolle |

| res_WU_TargetProd | – WUTarget: Produktivsysteme | Produktive Computer + Server |

| res_WU_TargetDev | – WUTarget: Entwicklungssysteme | Entwicklungscomputer + Server |

| res_WU_TargetTest | – WUTarget: Testsysteme | Testcomputer + Server |

| res_WU_Install0 | – Installationstag: Manuell | |

| res_WU_Install2 | – Installationstag: Dienstag 23h | |

| res_WU_Install4 | – Installationstag: Donnerstag 23h | |

| res_WU_Install9 | – Installationstag: täglich 23h |

Bei Bedarf können auch die vier notwendigen Gruppen, als verschachteltes Gruppenkonstrukt erstellt werden, was einigen Automatisierungssystemen entgegenkommt.

Prozessgesteuerte, strukturierte Übergabe der freigegebenen Updates

Nach der Definition und Übersetzung der Update Strategie sollte i. d. R. eine strukturierte Übergabe der freigegebenen Updates erfolgen. Dies hat zum einen den Vorteil einer Prozess-Dokumentation, als auch einen Sicherheitsaspekt.

Die Dokumentation kann im Fehler- und Problemfall für ein Rollback, also Rückruf von Updates, als auch für interne und externe Überprüfungen (Audits) herangezogen werden.

Der Sicherheitsaspekt einer strukturierten Übergabe besteht darin, dass kritische Systeme nicht vollautomatisch aktualisiert und so der IT-Betrieb gestört wird. Darin versteht sich normalerweise auch die Kommunikation der freigegebenen Updates an die zuständigen Abteilungen, welche die Updates testen müssen. Sie werden dadurch nicht automatisch von anderen Abteilungen „überrollt“ (keine Abhängigkeit) und können sich so die Arbeiten und Prüfungen in Ihren Abläufen oder Sprints, selbständig einplanen.

Die Nachfolgenden Strukturgedanken helfen häufig bei der eigenen Prozessfindung.

Wöchentlicher Regeltermin für die Identifizierung von notwendigen Updates

Die wöchentliche Prüfung nach möglichen Updates kann manuell über die WSUS Konsole, über den Microsoft Blog, oder über einen internen Sicherheitsscanner wie NESSUS erfolgen. Nach dem feststellen einer Updatelücke wird der Softwareupdateprozess gestartet und die notwendigen Updates Systemweit identifiziert.

In größeren Umgebungen hat sich bewährt, hierzu ein Führungsticket im Ticketsystem zu erstellen.

Es sollte die benannte Sicherheitslücke, das/die notwendigen Update(s) und die Kritikalität dessen beinhalten.

Je nach Unternehmensgröße können ggf. mehrere Abteilungs- und Systembezogene Untertickets erstellt werden.

Freigabe, Start und Ende der Updatestrategie nach Kritikalität

Es hat sich bewährt die Laufzeit eines jeden Updatezyklus von Anfang an zu begrenzen. Dadurch werden Langläufer im Ticketsystem verhindert und Update Entscheidungen konsequenter getroffen.

Mithilfe der Kritikalität können z.B. verkürzte Aktualisierungszeiten gesetzt und zugleich die Wichtigkeit einer Aktualisierung adressiert werden. Eine ab und zu hilfreiche Notwendigkeit die verhindert, dass Updateprozesse in Abteilungen zu regelrechten „Monstern“ der Arbeitsbeschaffung werden und zeigt Prozess, Produkt- oder Abteilungsspezifische Defizite auf.

Überwachung der Updateprozesse und Berichtswesen

Eine Automatische Überwachung der Updateprozesse ist bei großen Umgebungen unabdingbar. Nachfolgend einige sehr individuelle Lösungen und Ideen, welche ich in den letzten Jahren begleiten durfte:

- WSUS ChangeLog

C:\Program Files\Update Services\LogFiles\Change.log

- WSUS Datenbank

- Updates Needed

- Percent Installed

- Last Report Time

- PowerShell aus dem laufenden System

- Updates Pending

- Last Timestamp Updates Installed

- Reboot Pending

- Tenable Nessus Professional

- Last Scan Time

- Issues Found

Ein zentrales SQL Reporting über mehrere der zuvor genannten Datenquellen kann häufig in das Monitoring Cockpit eingebunden werden. Eine darin enthaltene Logikprüfung kann sowohl Fehler, als auch Laufzeiten visuell darstellen.

Ergebnisse aus der Einführung einer unternehmensweiten Windows Update Strategie

Kurz und knapp. Was bringt der damit verbundene Aufwand und das Beschäftigen damit eigentlich?

Für Administratoren

- Einfache, logische und klar verständliche Zuweisungsstrategie

Es müssen nur noch vier Gruppen je System zugewiesen werden, damit eine unternehmensweite Updatestrategie Ihre Wirkung entfalten kann.

Für System-Verantwortliche

- Klare Prozessvorgaben für die Durchführung von Updates

Für das Unternehmen / den Unternehmer

- Klare Service Level Vereinbarung und Überwachung durch die Einführung der Updatestrategie

- klare Audit- & Risikobetrachtung

Gesamtergebnis

- Reduzierung der Prozess & Ausfallkosten im Unternehmen

- Standardisierung der Tests & Abläufe

- Weniger Stress und mehr „Freie Arbeitszeit Zeit“

Zusammenfassung

Der hier vorgestellte Windows Update Baukasten („Windows Update Framework“) stellt einige wichtige und grundlegende Prozesse und Sortierungen in jeder gut geführten IT Abteilung dar. Unternehmen können auf dieser Basis Ihre für sich notwendige Update Strategie ableiten und anhand dieser weitere IT-Prozesse im Unternehmen adressieren und schlussendlich auch noch bares Geld sparen.

Sofern Sie Ihre Update Strategie noch nicht gefunden oder umgesetzt haben, können Sie gerne mit mir ins Gespräch kommen. Hinterlassen Sie gerne einen Kommentar, kontaktieren mich via E-Mail oder buchen Sie ein kostenloses Erstgespräch. Ich freue mich auf den Austausch mit Ihnen.

Änderungshistorie

| Erstellt: 2022-10-23 | Zuletzt geändert: 2022-10-23 |

| Änderungshistorie: 2022-10-23: Basis – Layout + Text |